إنه القرن الحادي والعشرين. الشركات تتحرك عبر الإنترنت ومع تيرابايت من البيانات.

وفقًا لدراسة ، فإن الشركات الأربع الكبرى مثل Microsoft و Google و Amazon و Facebook تقوم بتخزين 1200 بيتابايت بينها ، أي ما يعادل 1.2 مليون تيرابايت ، حيث يبلغ تيرابايت واحد 1000 جيجا بايت.

لقد جعل الكم الهائل من البيانات الهجمات الإلكترونية حدثًا وشيكًا. واحدة من أكثر المسارات تهديدا للهجوم السيبراني هو البرمجيات الخبيثة.

هجمات البرامج الضارة (البرامج الضارة) في تزايد. وفقًا لتقرير سيمانتيك الصادر عن 2018 لأمن الإنترنت ، ارتفع عدد أنواع البرمجيات الخبيثة بنسبة 54٪ في عام 2017.

وفقًا لتقرير تهديد أمان الإنترنت لعام 2019 الصادر عن سيمانتيك ، زاد مجرمو الإنترنت الذين يستخدمون برامج ضارة بنسبة 25٪. ومن الواضح أن هذا المجال يتطلب التركيز من الشركات والحكومة. خلاف ذلك ، يمكن أن تكون آثاره مدمرة.

كيف تؤثر البرامج الضارة على الأمن السيبراني؟

البرامج الضارة هي ملف أو برنامج قد يلحق الضرر بمستخدم الكمبيوتر ، ويسبب خرقًا لأمان البيانات.

تتضمن البرامج الضارة مجموعة متنوعة من الأنواع مثل:

- الفدية

- برامج التجسس

- القيادة والسيطرة

- فيروس

- ديدان

- حصان طروادة

ماذا تفعل البرامج الضارة؟

عادة ما ينتج عنها بعض النتائج المحددة:

1. تسرب البيانات

عادةً ما تتحكم البرامج الضارة في الكمبيوتر دون موافقة المستخدم. وبعد السيطرة ، يمكنه تصفية بيانات العمل الأساسية وبيانات العميل وحتى البيانات الشخصية ، دون أي معرفة للمستخدم.

إنها في الأساس شكل من أشكال سرقة البيانات ، والتي قد تكون مكلفة للغاية. وفقًا لدراسة أجرتها Ponemon ، ارتفع متوسط التكلفة العالمية لخرق البيانات بنسبة 6.4٪ من عام 2017 إلى 3.86 مليون دولار. بصرف النظر عن تعطل الأعمال ، يمكن أن يؤدي ذلك إلى تشويه صورة الشركة وإعاقة حسن نية العملاء.

2. تعطل العمليات

الأمن السيبراني يضمن التشغيل السلس للعمليات الرقمية للشركة. لكن هجوم البرامج الضارة يمكن أن يعطلها كليًا أو جزئيًا. قد تختلف مستويات الاضطراب في الحجم.

قد تتراوح من فيروس تالف نظام التشغيل الحاسم على نظام واحد ، إلى تعطيل شبكات كاملة من الأنظمة. واحدة من أفضل الأمثلة على هذا الأخير هي Stuxnet ، دودة كمبيوتر ضارة ، قادرة على إسقاط الشبكات بأكملها.

لها تداعيات أكبر ، في بعض الأحيان في شكل هجمات DDoS. على سبيل المثال ، يمكن أن يؤدي هجوم DDoS إلى إيقاف موقعك الإلكتروني بالكامل في أقل من دقيقة. وليس هناك موقع محصن ضده. على سبيل المثال ، أدى الهجوم الإلكتروني 2016 Dyn إلى شل PayPal و Twitter.

في حالة عدم وجود تدابير أمنية مناسبة ، فإن مثل هذه الاضطرابات في العمل تتسبب في خسارة هائلة في الإيرادات خلال فترة التوقف عن العمل.

3. الابتزاز المال

إذا وجدت البرمجيات الخبيثة طريقها إلى ما بعد الأمن السيبراني ، فقد يكون أحد الأسباب هو ابتزاز الأموال. تحقيقا لهذه الغاية ، Ransomware أهمية خاصة. يجمد وصولك إلى تاريخك بشكل أساسي حتى تدفع مبلغًا معينًا مطلوبًا.

إلقاء نظرة على هذه الإحصاءات ذات الصلة:

(الصورة: المصدر )

هذا هو تصوير للفدية التي تؤثر على الشركات الصغيرة والمتوسطة في الولايات المتحدة.

وهذه الأنواع من الهجمات تتطور. Reveton ، أحد هذه الفدية ، واتهم أهدافهم من المواد الإباحية عن الأطفال وغيرها من الأنشطة غير المشروعة وعقد لهم فدية حتى دفعوا.

4. ضغط المفاتيح ورسم الحساب

هذا هجوم برمجيات خبيثة بواسطة طروادة ، وهو أمر بسيط للغاية ، ولكن يمكن أن يكون له عواقب مميتة. إنه يستهدفك أثناء كتابتك للمعلومات الحساسة في جهاز الكمبيوتر الخاص بك ، مثل تفاصيل حسابك المصرفي.

من خلال التظليل ، فإنه يسجل ضربات المفاتيح التي قمت بها ويستمر لسرقة بيانات الاعتماد الخاصة بك. يمكن بعد ذلك الوصول إلى الحساب وإخراجه من حسابك دون أي موافقة.

وقد استخدم هذا إلى حد كبير من قبل البرامج الضارة زيوس ، وهو شكل من أشكال حصان طروادة الذي رسم الخرائط ممتازة ضغطة.

5. إرسال البريد المزعج

لذلك ، خذ بعين الاعتبار هذا السيناريو:

أخبرك عملاؤك مؤخرًا أنهم تلقوا الكثير من الرسائل غير المرغوب فيها منك. كنت متفاجئ جدا. لكن يجب أن تعرف أيضًا أن هذا مؤشر واضح على إصابتك بالبرامج الضارة الخبيثة التي تجاوزت الأمان السيبراني. أن تكون أكثر دقة ، انها برامج التجسس!

تتسلل برامج التجسس إلى جهاز الكمبيوتر الخاص بك وتتمكن من الوصول إلى بيانات استخدامك للإنترنت. يمكنه تسليم مجرمي الإنترنت بيانات اعتماد تسجيل الدخول إلى مواقع التواصل الاجتماعي الرسمية الخاصة بهم ، وقد يحاولون تدمير صورتك عن طريق نشر نوايا خبيثة باستخدام بيانات اعتمادك. مثل هذه الأنواع من البيانات الحساسة يمكن أن تكون خطرة في الأيدي الخطأ.

يجب عليك التأكد من خلو جهاز الكمبيوتر الخاص بك من البرامج الضارة ، واتخاذ الاحتياطات اللازمة. عزز أمن تكنولوجيا المعلومات لديك وقم بإجراء عمليات مسح ضوئي منتظمة للحفاظ على صحة نظامك.

6. حذف الملفات بالكامل

يمكن أن تتجاوز البرامج الضارة بروتوكولات الأمان السيبراني لحذف ملفات الأعمال الحساسة للغاية والمهمة.

تقوم البرامج الضارة الجديدة بحذف الملفات بالكامل ، بينما يزعمون أنه تم نقل الملفات إلى موقع آخر للحصول على أمان إضافي (دون علمك).

بالنسبة إلى عملية دفع رمزية ، فإنها تضمن إصدار حسابك لك. في الواقع ، تم حذف أو إصابة الملفات بشكل لا رجعة فيه ، بحيث يكون استرجاعها قريبًا.

أحد الأمثلة الحديثة على هذه البرامج الضارة هو Nukeware. يطلب منك دفع الفدية ، على الرغم من عدم وجود طريقة لاستعادة ملفاتك.

مثل هذه الأحداث يمكن أن تؤثر بشكل كبير على تدابير الأمن السيبراني الخاصة بك وتقوضها.

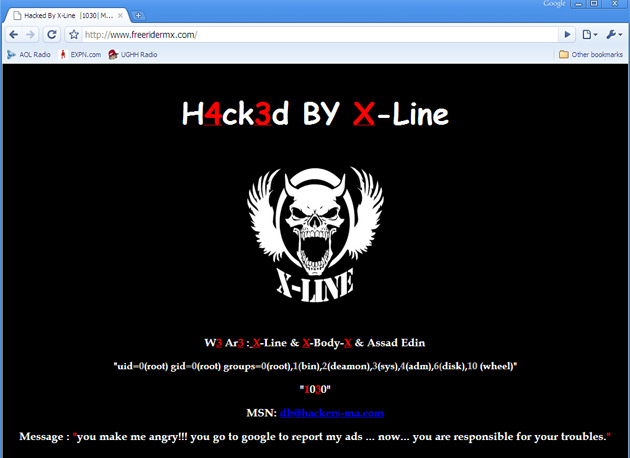

7. تشويه الموقع

هذه مشكلة كبيرة في العصر الحالي للأعمال التجارية عبر الإنترنت. تسمح عمليات التشويش لمجرمي الإنترنت بالوصول إلى التحرير على موقع الويب ، ويمكنهم حذف أو تعديل محتوى موقع الويب. قد يستبدلون كلمات الموقع برسالتهم الخاصة ، وعادة ما يروجون ويبرزون الأجندة الدينية.

يمكن أن يكون للتشويه آثار خطيرة على سمعة الشركة وقد يتسبب في تداعيات مالية ، حيث قد يتم إقناع العملاء بممارسة أعمال أخرى معهم.

فيما يلي مثال على تشوه موقع الويب:

(الصورة: المصدر )

قد يمنع الآخرين من الوصول إلى موقع الويب الخاص بك. المشكلة شائعة جدا. في الواقع ، وفقًا لدراسة ، شكلت التشوهات 14٪ من إجمالي الهجمات في الربع الثاني من عام 2018 وحده. في الواقع ، وبدون توفر الأمان المناسب ، قد تكون هذه قادرة على شل بروتوكولات الأمن السيبراني أيضًا.

يتم إحتوائه

وفقًا للدراسة ، تواجه مواقع الويب ما يصل إلى 58 هجومًا يوميًا. هذا يعادل هجومًا إلكترونيًا واحدًا على الأقل كل 25 دقيقة.

من الواضح أن مشكلة الأمن السيبراني تتفاقم ولا يمكن تجاهلها بعد الآن.

أصبح مجرمو الإنترنت أكثر ذكاءً ، والهجمات الإلكترونية أصبحت أكثر انتشارًا من أي وقت مضى. إذا كانت هناك أي إحصائيات يمكن أن تمر ، فحتى محركات البحث لا تزال تدرج في القائمة السوداء ، فقط 17 ٪ من المواقع المصابة بالبرامج الضارة.

واحدة من أفضل الطرق هي تثقيف موظفيك حتى يتمكنوا من مساعدتك في هذه المعركة ضد هجمات البرمجيات الخبيثة. علاوة على ذلك ، من المستحسن تشجيعهم على الحصول على شهادات أمان الإنترنت لتسلح أنفسهم ضد هذه الهجمات الضارة عبر الإنترنت.

البرامج الضارة تتطور. لقد حان الوقت لأن أساليب الأمن السيبراني لدينا كانت كذلك.

الصورة: Depositphotos.com

تم نشر هذه المقالة ، " ما هي البرامج الضارة وكيف يمكن أن تؤذي عملك؟ " لأول مرة في اتجاهات الأعمال الصغيرة

تعليقات

إرسال تعليق